باحثون في الجامعة الصينية في “Zhejiang” قاموا للتو باكتشاف غريب ومقلق نوع ما: المساعدات الصوتية سيري، مساعد جوجل وأليكسيا هي حساسة للموجات فوق الصوتية. بالتالي، باستطاعة أي هاكر... اقرأ المزيد

معظم الهاكرز يستخدمون البرامج لإختراق الهاتف الذكي، ولكن من الممكن أيضا الوصول إلى جهاز ما عن طريق تعديل بعض مكونات شاشته. وهي تقنية أبرزها باحثون من جامعة بن غوريون الإسرائيلية حيث تمكنوا م... اقرأ المزيد

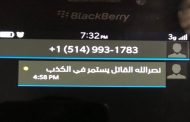

سمع اللبنانيون من خلال رسائل صوتية، هذه العبارة “قاتل الشهيد مصطفى بدر الدين يلقي خطابه الآن أمامكم”، كما وصلت لبعضهم عبر رسائل نصية على الهاتف تضمنت ” “نصر الله القا... اقرأ المزيد

الباحث الأميركي والهاكر المحترف سامي كامكار، يبرمج ويصمم طريقة اختراق خارقة للعادة : فعلى عكس الطرق التقليدية لاختراق الأجهزة، Poison Tap يستهدف كاش متصفح الضحية لحقنه ببرمجية خبيثة مضادة لب... اقرأ المزيد

كثير من الناس لديهم صورة خادعة عن أجهزة iOS، حيث أن الأغلبية تعتقد أن الأيفون و الأيباد لا يمكن قرصنتهما. في الواقع، على عكس ما يعتقد الكثيرون، الأجهزة التي تعمل تحت iOS يمكن ببساطة مهاجمتها... اقرأ المزيد

لم نكن نعرف انه بسبب مقال بسيط حول ظاهرة ارتفاع الجريمة بالجزائر والذي أدرجنا فيه اسم مسؤول جزائري كبير بسبب ان هذا المسؤول افحم آذاننا في كل مرة بمقولته الشهيرة ان الجزائر في ايدي امنة . لم... اقرأ المزيد

في إطار منافسة نظمتها جوجل، ستدفع الشركة مكافآت تصل إلى 200 000 دولار إلى كل من يتمكن من اختراق الهواتف الذكية Nexus 6P و5X. تزايد عدد الفاعلون في مجال التكنولوجيات الجديدة الذين يدفعون مكاف... اقرأ المزيد

في تقرير جديد لها، قالت صحيفة ” تايمز ” البروطانية أن مقتل “منجنيق داعش” الناطق والمتحدث الرسمي باسم التنظيم والطريقة التي تم الوصول إليه بها تعني ببساطة أن المخابرات... اقرأ المزيد

قام أحمد موسى الإعلامي المصري المؤيد للرئيس المصري عبد الفتاح السيسي بإغلاق صفحته على موقع التواصل الاجتماعي تويتر بعد استفتاء نشره حول موقف متتبعيه من ترشح السيسي لولاية ثانية أم لا، حيث كا... اقرأ المزيد